أصبحت العملات الرقمية اليوم محط اهتمام جميع المستثمرين والتجار والموظفين في الشركات بمختلف الاختصاصات، ويرغب الكثيرون في تحصيل المال والثروة من خلال الاستثمار بها وإيجاد سبل جديدة لكسب المال.

ولكن هناك من يستسهل الأمر ويرغب في تحصيل الأموال في وقت قصير وبكميات كبيرة، وذلك من خلال ارتكاب جرائم السرقة والاحتيال وخاصة الالكترونية منها، كونها لا تتطلب جهدا كبيرا في التنفيذ أو تواجد عدد كبير من الأشخاص لتنفيذ الجريمة.

وفيما يأتي أوردنا لكم أبرز 10 طرق احتيال بالعملات الرقمية، وابتزازك بها، لذلك يجب عليك الحذر من الوقع ضحية لهم من خلال اتباع بعض النصائح التي تيسر لنا ذكرها لكم.

أشهر 10 طرق احتيال بالعملات الرقمية وكيفية الوقاية منها

1

عمليات التصيد الاحتيالي “Phishing Scams”

عمليات التصيد الاحتيالي هي أحد أنواع عمليات الاحتيال عبر الإنترنت والأشهر على الإطلاق، تعمل على استهداف المستخدمين باستخدام الرسائل النصية أو رسائل البريد الالكتروني أو عن طريق اتصال من أحد البنوك أو مزودي الخدمة مزيفي الهوية.

تقوم الجهة المهاجمة بطلب بيانات شخصية من المستخدم المستهدف، تتضمن معلومات حساسة مثل رقم الحساب المصرفي وكلمات المرور ورقم بطاقة الائتمان، يقوم المستخدم بإدخالها عبر صفحة وهمية مشابهة للمواقع الرسمية.

عند قيام المستخدم بإدخال هذه المعلومات، يحصل المهاجم عليها مباشرة، ثم يقوم بإعادة استخدامها ليصل إلى حسابات المستخدم ويجري معاملات مالية عليها لسحب الأرصدة من الأموال والعملات الرقمية الموجودة في محافظه، ثم يقوم بنقلها إلى محفظة باردة ليمنع وصول أي أحد إليها سواه، وقد يقوم لاحقا باللجوء إلى خدمات إخفاء الهوية لهذه العملات واستخدامها مجددا ببصمة رقمية جديدة.

ومع تطور التقنيات يوما بعد يوم، يصبح المهاجمون ذو قدرة أكبر على إقناع المستخدمين بصدق هويتهم المزيفة، كما لو أنهم تابعين فعلا للجهة الرسمية التي يستثمر لصالحها المستخدم المستهدف.

يقوم المستهدفون في غالب الأحيان بانتحال صفات شركات عالمية معروفة، مثل غوغل ومايكروسوفت وميتاماسك وبينانس وغيرها، ويقومون بإرسال رسائل بريد الكتروني وهمية، بمجرد قيام المستخدم بالنقر على الروابط داخل الرسالة، فإن حسابه وجهازه الحالي أصبحا مخترقين، ويستطيع المستهدفون الحصول على كافة بياناته ومراقبة حركة إدخاله لكلمات المرور بدون أن يشعر المستخدم بكل ذلك.

كما تعد أكثر طريقة مؤثرة ومقنعة للحصول على البيانات من المستخدمين دون تفكير حتى، هي إثارة الخوف والقلق لدى المستخدم لجعله يرسل ما يريده المهاجمون خوفا على نفسه، أو تحفيزه ماليا عن طريق إرسال روابط تشير لوجود مكافأة مالية أو تعويض صحي أو اجتماعي حكومي.

ومثال على ما سبق نذكر ما حدث قبل ثلاثة أعوام خلال جائحة كوفيد 19 والحجر الصحي، التي استغلها المحتالون بشكل كبير لإرسال روابط تدعي أنها من منظمة الصحة العالمية HMRC، وجمع التبرعات لمعالجة المصابين ومساعدة العائلات الفقيرة التي منعت من العمل خلال الحجر.

2

المخططات الهرمية (بونزي) “Ponzi Schemes”

يعتبر هذا النوع من عمليات الاحتيال ذو طبيعة استثمارية، يقوم فيه المحتالون بالإعلان عن أنفسهم كنشاط تجاري ضخم، يقدم فوائد كبيرة للمستثمرين خلال مدة قصيرة، ولكن في حقيقة الأمر ما يحصل هو أن المحتالين يدفعون للمستثمرين الأوائل من الأموال والعملات الرقمية التي تم تحصيلها من المستثمرين الجدد، وذلك ما يكسبهم ثقة أكبر عبر بيئة ربح وهمية.

تشبه مخططات بونزي المخططات الهرمية، إذ يقوم كلاهما على استخدام أموال المستثمرين في الاستثمار والاحتيال على مستثمرين جدد، وعند توقف تدفق المستثمرين، تكون عملية الاحتيال قد وصلت لقاع الهرم، ويقوم المحتالون بسرقة الأموال التي جمعوها والتواري عن الأنظار.

ويجب على المستثمرين اليوم الحذر من مثل هذه النشاطات المشبوهة، إذ يحب القيام بمراجعة الأوراق الثبوتية والسجلات الرسمية لهذه الشركات، والتي يجب أن تكون مسجلة لدى الجهات الرسمية والحكومية مثل لجان الأوراق المالية والبورصات، والتي تمتلك كافة المعلومات حول هذه الأنشطة وأدواتها الاستثمارية.

ويعد بيرني مادوف، الشخص الذي قام بتنفيذ أكبر مخطط احتيال في العالم، والذي تمكن فيه من خداع آلاف المستثمرين والحصول على مليارات الدولارات خلال مدة وجيزة.

3

مشاريع الطرح الأولي للعملة الرقمية الاحتيالية”Fake ICOs”

يقوم المحتالون في هذه الطريقة بإنشاء مشروع طرح أولي احتيالي لعملة رقمية ما (ICO)، وذلك بهدف جمع الأموال من المستثمرين المطمئنين، وأصبحت طريقة شائعة لدى شركات بلوكتشين الناشئة حديثا والتي تهدف للاحتيال أساسا.

قد يستخدم المحتالون معلومات خاطئة ويعدون المستثمرين بعوائد عالية لاستقطاب المزيد منهم، وسرقة أكبر قدر ممكن من المال.

ولكن في أغلب الأحيان لا يحصل المستثمرون على أية عوائد بعد الاكتتاب العام للعملة الوهمية، كما لا تكون لديهم أية حقوق في الحوكمة والمشاركة في التصويت على قرارات مشروع العملة.

يمكن كشف مثل هذا النوع من عمليات الاحتيال عن طري مراجعة بيانات مشروع العملة، التي يجب أن تكون واضحة ومتوفرة في الورقة البيضاء للمشروع، وهذا ما يكون غير موجودا في العملات الرقمية المزيفة، وغالبا لا تمتلك المشاريع الاحتيالية ورقة بيضاء، وهذا ما يؤكد أنك تستثمر عبثا.

ولكل مشروع عملة رقمية خطط، يجب مشاركتها عبر حسابات التواصل الاجتماعي كالتويتر والتليغرام وReddit ومدونة المشروع وغيرها، كما يجب أن يكون مطورو العملة الرقمية معروفي الهوية، وفي حال عدم العثور على هذه البيانات فتأكد أن هذه العملة وهمية بلا شك.

كما أن مشاريع الطرح الأولي الاحتيالية تجري على منصات غير معروفة، لذلك في حال قررت الدخول في اكتتاب عملة رقمية توجه إلى المنصات الكبرى والموثوقة وابتعد عن المشبوهة.

4

محافظ مزيفة “Fake Wallets”

المحفظة الرقمية هي عبارة عن تطبيق يعمل عبر الإنترنت ويقوم بإنشاء المعاملات المالية وإرسالها أو استلامها، كما يقوم تطبيق المحفظة بتخزين بيانات المستخدم كاملة والمتعلقة بكلمات المرور للحساب ومعلومات استثماراته، وذلك باستخدام خدمة التخزين السحابي الآمنة.

يمكن الوصول للمحافظ الرقمية عبر الهاتف المحمول أو الحاسب، وفي كلتا الحالتين توجد حاجة للإنترنت لإتمام العملية.

يقوم القراصنة باستغلال تقنيات المحافظ الرقمية لإنشاء محافظ عملات رقمية مزيفة، تبدو وكأنها محافظ حقيقية وطبيعية، بهدف سرقة بيانات اعتماد المستخدم والولوج لحساباته لسرقة أمواله وعملاته الرقمية.

للوقاية من مثل هذه العمليات الاحتيالية، يجب عدم تثبيت أية تطبيقات محافظ رقمية من مصادر غير موثوقية، واللجوء لمتجر Google Play وApple للحصول على الإصدارات الرسمية من المحافظ، وفي حال الاشتباه بنشاط غير معروف أثناء تحديث تطبيقات المحفظة فقم بإلغاء تثبيتها على الفور.

كما يمكن التحري من موثوقية المحفظة الرقمية من خلال إرسال جزء صغير من العملات الرقمية، والنظر فيما سيحدث بعد ذلك.

5

المنصات المزيفة “Fake Exchanges”

يقوم المحتالون بإنشاء منصات عملات رقمية مزيفة تحاكي المنصات الرقمية المعروفة كمنصة بينانس أو كوكوين وغيرها، ويخدعون المستخدمين فيها لإيداع عملاتهم الرقمية عبر تداولات وهمية، ليتم بعد ذلك سرقتهم وإلغاء المنصة أو حذفها.

تكسب هذه المنصات ثقة المستخدمين عبر إتاحة مختلف خدمات التداول، الإيداع والسحب الفوري وإرسال العملات وغيرها، ولكن للأسف فإن جميع العملات الرقمية التي يتم تداولها على هذه المنصات يتم تخزينها على حساب وهمي خاص بالسارقين، ولا توجد حسابات منفصلة تدير المنصة.

غالبا ما يقوم اللصوص بإنتاج روابط مواقع قريبة جدا من المواقع المعروفة عالميا، مثل www.bînance.com أو www.binànce.com التي تعتبر تزييفا لموقع www.binance.com الأساسي.

وتقوم هذه المواقع بإكمال عملياتك لشراء العملات الرقمية دون أي مشاكل، وتظهر لك المنصة حجم ممتلكاتك منها، ولكن عند محاولتك لأول عملية سحب لها، فإنك لن تستطيع الحصول على فلس واحد، وسيكون كل ما لديك واجهة جامدة فقط، لتعلم أنك قد وقعت ضحية للاحتيال.

وإن أكثر ما هو مضر في هذه المواقع، أنك في حال كنت قد سجلت فيها، فستكون قد منحتهم ورقة رابحة إضافية مكونة من بياناتك الشخصية وكلمات مرورك وحسابك المصرفي، وبلا شك فإن اللصوص لن يتوانوا لحظة واحدة عن سحب رصيدك من البنك وابتزازك بمعلوماتك الشخصية.

غالبا يتم الكشف عن هذه المنصات المزيفة عن طريق المتصفح نفسه، وذلك من خلال نسخ رابط موقع المنصة، ولصقه في مربع البحث على متصفح Chrome، وعند الضغط على زر البحث لعرض النتائج، سيقوم بعرض تحذير لك بأن هذا الموقع قد يكون مزيفا أو يتضمن نشاطا احتياليا، وبالتأكيد فإن منصات العملات الرقمية الرسمية لا تتعارض مع معيار الآمان SSL العالمي.

6

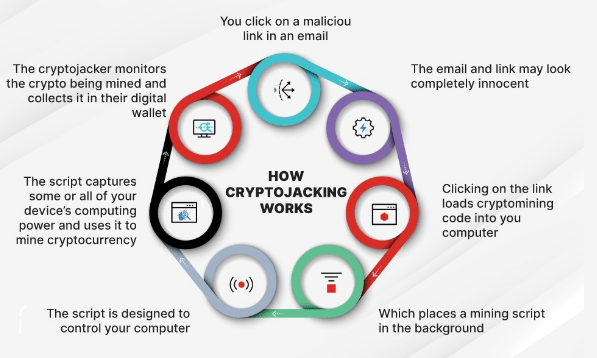

التعدين الخبيث “Cryptojacking”

يعمل هذا النوع من الاحتيال على زرع فايروس أو برمجية خبيثة في جهازك، من خلال رابط ما أو تطبيق ضار أو زيارة مواقع مشبوهة وغير آمنة، ويقوم المهاجم بعد ذلك باختراق الحاسب الخاص بك والوصول لموارده، ومن ثم استخدامها في عملية تعدين العملات الرقمية، وهذا ما سيمنحه أمولا إضافية مجانية وأنت من سيدفع التكاليف التشغيلية من كهرباء وصيانة معدات وغير ذلك.

يمكن الكشف عن وجود حالة التعدين الخبيث Cryptojacking وذلك من خلال ملاحظة بعض الامور المحسوسة، مثلا عند استخدام الحاسب في التعدين فإن ذلك يتطلب بذل جهد كبير من المعالج لحل المعادلات الرياضية المستخدمة في التعدين، وهذا ما يتسبب في زيادة سرعة مروحة المعالج لتبريده.

تتسبب عملية التعدين في ارتفاع حرارة الحاس بشكل غير معهود، وإذا كنت تستخدم حاسب محمول فإنك ستلاحظ نفاذ بطاريته بشكل سريع، إلى جانب أنك ستفقد السرعة والمرونة في العمل التي اعتدت عليها قبل تعرضك جهازك لعملية Cryptojacking.

يمكن الوقاية من مثل هذه الهجمات أو الاختراقات عن طريق تنزيل برامج حماية ماساعدة تمنع تفعيل هذه البرمجيات الخبيثة على حاسبك، مثل برنامج FortiGuard Antivirus Security الذي يعمل على جعل حاسبك آمنا وبعيدا عن متناول اللصوص والمخترقين.

7

هجمات البرامج الضارة “Malware Attacks”

يقوم المجرمون بإنشاء برمجيات خبيثة وفيروسات رقمية، يعملون من خلالها على استهداف أجهزة ضحاياهم، والوصول إلى جميع بياناتهم بما فيها المفاتيح الخاصة بمحافظ العملات الرقمية، والتي يسرقون من خلالها استثمارات الضحية وممتلكاته منها.

يتضمن هذا النوع من عمليات الاحتيال العديد من البرمجيات والتطبيقات الضارة التي يستطيع المخترقون من خلالها استغلال ضحيتهم، مثل برامج الفدية والبرامج التجسسية وفيروسات طروادة وغيرها من الفيروسات التي يمكن أن تدمر نظام الجهاز الخاص بالضحية.

الوقاية من هذه الهجمات تتم من خلال الوعي والاستخدام الصحيح للإنترنت والأجهزة الحديثة، والتي تتمثل بعدم فتح أية روابط غير موثوقة أو ذات مصدر مجهول، والتأكد من عدم تثبيت أية تطبيقات من غير المتاجر الرسمية المعروفة، وتأمين بياناتك وقفل حساباتك بأحدث التقنيات المتاحة مثل المصادقة الثنائية وغيرها.

يمكن أيضا تنزيل برامج الحماية من الفيروسات والكشف عن التهديدات المحتملة من التطبيقات المثبتة وإزالتها، والكشف عن أي فيروسات من المحتمل وجودها في محركات الأقراص الخارجية مثل الفلاشات “Flash Memory” والأقراص الصلبة وغيرها.

بالإضافة إلى ما سبق، يمكنك الاستفادة من خدمات جدار الحماية الخاص بنظام تشغيلك سواء كان Windows 11 أو أقل من ذلك. تأكد من تفعيل جدار الحماية وخاصة فيما يتعلق بالنشاط عبر الإنترنت ومراقبة الشبكة، وقم بالتحديث بشكل دوري لنظام التشغيل وخوارزميات الحماية التي يوفرها نظام التشغيل نفسه.

8

البامب والدامب “Pump and Dump Scams”

من المعروف أن أسواق العملات الرقمية متقلبة بشكل كبير، وخاصة في الآونة الأخيرة في ظل بيئة تداول واستثمار خالية من إطار تنظيمي موحد وشامل ومرن، يجمع المستثمرين والمنتجين والمستهلكين في إطار عمل واحد منظم، يعود بالنفع والفائدة على الجميع.

وتتعدد أسباب تقلب أسعار العملات الرقمية، فمنها ما هو مصطنع ومنها ما يتعلق بأسعار البورصة وأسعار الفائدة والنفط العالمية، وعمليات الاحتيال والتي تعرف بمصطلح بامب دامب العملات الرقمية، هي أحد أسباب تقلب أسعار العملات التي تتسبب بخسائر كبيرة للمستثمرين على حساب استفادة جهة ما.

يحدث الضخ pump عادة عندما يبدأ أصحاب رؤوس الأموال في شراء عملة رقمية ما تكون في أقل سعر لها ويمكن أن يشمل هؤلاء الأشخاص أصحاب النفوذ والبنوك الاستثمارية والشركات العملاقة، وحتى يمكن أن يشمل الأشخاص الأثرياء، ويعرفون في الأسواق باسم حيتان السوق.

حيث تقوم هذه المجموعة باستثمار مبلغ كبير جدا من رأس المال الخاص بها في السوق، وتبدأ بعدها في نشر الدعاية وتشجيع الناس على الاستثمار أكثر فأكثر في نفس العملة.

ومع هذا الكم من الدعاية والإعلان، ونتيجة لشراء العديد من الأشخاص لهذه العملة، فيصبح لدينا زيادة على الطلب الأمر الذي يتسبب في انفجار سعر العملة ومن ثم قيام الحيتان ببيع ما اشتروه من العملات الرقمية قبل تنفيذ مخططهم بسعر أعلى بكثير، والحصول على مبالغ كبيرة في وقت قصير على حساب بقية المستثمرين الصغار والمبتدئين.

فعلى سبيل المثال، تقوم مجموعة قوية من رؤوس المال بشراء كمية كبيرة من عملة ما، ومن ثم تستخدم وسائل التواصل الاجتماعي وأدوات الدعاية الأخرى لإقناع الناس بشراء هذه العملة وإيهامهم بإمكانية الحصول على مرابح ومكاسب كبيرة، وعادة ما تكون هذه الإعلانات خادعة وكاذبة وليس لها مصدر موثوق.

وأحد نماذج ن هذه الإعلانات الكاذبة مثلا: (إذا لم تشتري الآن هذه العملة الرقمية فلن تتاح لك فرصة شراء هذه العملة مرة أخرى) أو (ضاعف استثمارك 10 أضعاف بوقت قصير وذلك بشرائك لهذه العملة)، وغيرها الكثير من الجمل المغرية، لذلك يجب أن تكون حريصا على عدم الانخداع بمثل هذه العروض الكاذبة، والوقوع ضحية لمثل هذه الألاعيب.

9

حيل الهندسة الاجتماعية “Social Engineering Scams”

تعتمد هذه التقنية على التلاعب بالأشخاص لدفعهم لإعطاء معلوماتهم وبياناتهم الشخصية عن طريق الخطأ، وتتضمن تواصلا فعليا بين المهاجم والضحية، إذ يعمل المهاجم على تقديم ما يحفز المستخدم على التجاوب معه وإعطائه البيانات الشخصية، دون الحاجة لاستخدام تقنيات برمجية حديثة واختراق أجهزة المستخدم.

أغلب عمليات الاختراق هذه تتم من خلال وسائل التواصل الاجتماعي، كالواتس أب والماسنجر والبريد الإلكتروني، وقد تستمر عملية التواصل لمدة زمنية طويلة تمتد لأيام وأسابيع، وذلك ريثما يتم اكتساب ثقة الضحية.

ويقوم المهاجم فيما بعد بطلب رقم هاتفك أو حسابك البنكي بذريعة تقديمه لك للمساعدة المهنية أو الجامعية أو حتى إهدائك المال في مناسبة اجتماعية أو ذكرى سنوية كعيد الحب (الفالانتاين) أو عيد رأس السنة، وهنا يقوم باستخدام بيانات الضحية لسرقتها والحصول على أموالها ومعلوماتها الشخصية، وقد يصل الأمر لابتزازها بصور ومعلومات حصل عليها المهاجم خلال حديثه معها عبر تطبيقات التواصل الاجتماعي.

المزعج في الأمر أن مثل هذه القضايا لا تتوقف على العامل المادي والخسارة المالية، بل تتعدى هذا الأمر بكثير، إذ يتعرض الضحية لحالة من الخوف والقلق والحزن والإحباط، وتصبح حالته النفسية سيئة جدا، قد تتسبب في فشله دراسيا أو طرده من العمل، وقد تصل في بعض الأحيان للانتحار.

يتم الوقاية من هذا النوع من الهجمات والاحتيال، بالتأكد من هوية الأشخاص المتواصل معهم، وعدم الانجرار وراء العاطفة فقط بمعزل عن التفكير بحكمة ومنطق، والبحث عن معلومات كافية عن الجهات التي تتواصل معك في حال كانت هناك منفعة علمية أو عملية معها، والحرص على عدم إعطاء بياناتك الشخصية لأي كان، وخاصة الأصدقاء المقربين أو الأقارب، لأنهم أكثر من يعلمون حول طبيعة استثمارتك وحجمها.

10

تبديل بطاقة SIM الهاتفية “SIM Swapping Scams”

يقوم المجرمون في هذا النوع من الهجمات، بإجراء اتصال هاتفي معك عبر مزود الخدمة، ويدعون أن هاتفك قد أصابه ضرر أو خلل ما، ثم يطلبون منك تفعيل بطاقة SIM جديدة على هاتف آخر يكونون في الحقيقة هم من يمتلكونه، وفي حال إتمام العملية وانطلاء الخدعة عليك، فإن المستهدفون يكونون قد حصلوا على جميع مكالماتك الهاتفية ورسائلك القديمة وبياناتك الشخصية.

يكون بمقدر اللصوص الوصول إلى محافظ العملات الرقمية وسرقة محتوياتها، والقيام بإنشاء حسابات جديدة باسم الضحية بالاستفادة من المعلومات التي حصلوا عليها، والقيام بمزيد من الجرائم والسرقات وعمليات الاحتيال المرتبطة بهذه البيانات.

تتم الوقاية من هذه الأنواع من عمليات الاحتيال من خلال رفض المكالمات مجهولة الهوية وعدم الرد على الرسائل مجهولة المصدر، وتقييد نطاق مشاركة البيانات الشخصية عبر الإنترنت بما فيها حسابات الفيسبوك والمدونات الرسمية وتويتر وغيرها، وتفعيل خيارات المصادقة الثنائية لحساباتك الشخصية.

ما هي الطريقة الأكثر استخداما لسرقة العملات المشفرة؟

الرسائل الإلكترونية الاحتيالية phishing scams تُستخدم بشكل واسع كطريقة لخداع الأفراد وسرقة العملات الرقمية.

ما هي الطريقة الاحتيالية التي تستهدف المستثمرين الجدد في العملات المشفرة؟

إطلاق مشاريع الطرح الأولي للعملات الرقمية للعملات ICOs المزيفة والتي تعد وسيلة شائعة لسرقة الأموال من المستثمرين الجدد.

ما هي الأداة التي يستخدمها المحتالون لسرقة العملات الرقمية من المحافظ الرقمية؟

البرمجيات الخبيثة Malware والتي تقوم بالتسلل إلى جهاز الكمبيوتر والسماح للمجرمين بسرقة العملات الرقمية من محافظهم.